#黑客#疑似东北亚某国黑客使用恶意浏览器扩展来监视电子邮件帐户

一个疑似有东北亚某国背景的APT团伙在Chromium内核的浏览器上部署一个恶意扩展,该扩展程序能够从 Gmail 和 AOL 窃取电子邮件内容。

网络安全公司 Volexity 将该恶意软件扩展归属于一个名为 SharpTongue 的APT团伙,据说该团伙与一个公开称为Kimsuky的APT组织活动有重叠。

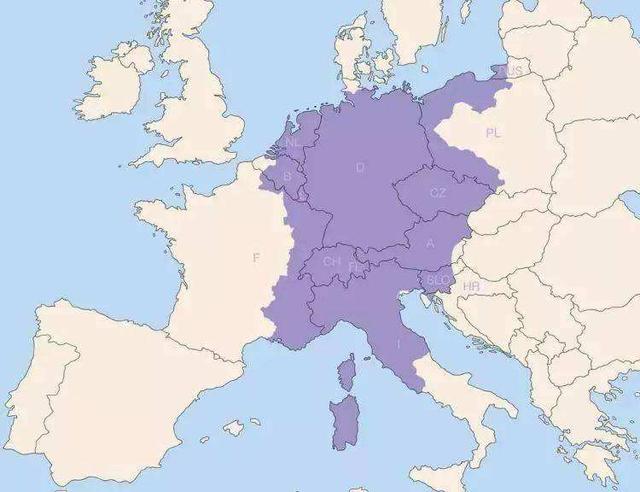

Kimsuky,别名Mystery Baby、Baby Coin、Smoke Screen、Black Banshe等。Kimsuky最早由卡巴斯基于2013年公开披露并命名,攻击活动最早可追溯至2012年,疑似具有东北亚某国背景。该组织主要攻击目标为韩国,涉及国防、教育、能源、政府、医疗以及智囊等机构,以窃取机密信息为主。

该组织通常使用社会工程学、鱼叉钓鱼邮件、水坑攻击等手段投递恶意软件,拥有功能完善的恶意代码武器库。

Volexity安全研究团队指SharpTongue组织针对美国、欧洲和韩国的组织等目标。

Kimsuky APT团伙在攻击中有使用浏览器恶意扩展的经历。2018 年,该组织将 Chrome 插件作为名为Stolen Pencil活动的一部分,该活动旨在感染受害者并窃取浏览器 cookie 和密码。

研究人员最新捕捉到该组织的攻击活动使用名为 Sharpext 的浏览器扩展程序来获取电子邮件数据,其目标浏览器包括 Google Chrome、Microsoft Edge 和 Naver 的 Whale 浏览器,恶意软件旨在从 Gmail 和 AOL 会话中获取信息。

研究人员称,本次入侵中使用的策略和工具指向一个名为 APT37 的东北亚某国黑客组织,但收集到的与攻击基础设施相关的证据表明,另一个APT28(又名 Fancy Bear 或 Sofacy)的组织与似乎参与其中。

参考链接:thehackernews.com

#黑客# 比想象中复杂得多……

刚刚看完电影『我是谁,没有完全安全的系统』学到了一个新知识点--社会工程学,它涉及信息刺探、心理学应用、反侦察技术,往往通过所谓“人类硬件漏洞”即“人脑思维的局限性”产生多种攻击方式,其中一些包括:假托、钓鱼、在线聊天、下饵、等价交换、尾随等等。

精英做任何行业都不会太差~

期待续集~

原来做什么都不是简单的事~结局大反转

#电影#